Router MikroTik dapat kita fungsikan sebagai Router dan juga firewall, karena pada Router MikroTik terdapat fitur penyaringan jaringan yang disebut dengan Firewall filter. Dengan fitur ini kita dapat membuat aturan aturan sendiri pada Router MikroTik untuk membatasi sejumlah akses pada jaringan atau layanan tertentu, dan juga memperbolehkan akses jaringan atau layanan.

Contoh konfigurasi Firewall kali ini adalah saya akan mencoba membatasi akses service atau layanan yang boleh diakses oleh si Client di Internet, dan jika si Client berusahan mengakses service selain yang dibolehkan maka Router akan menolaknya. Berikut ini adalah topologinya :

Skema :

Coba testing layanan yang tidak diperbolehkan seperti ICMP Ping, FTP, dll.

Contoh konfigurasi Firewall kali ini adalah saya akan mencoba membatasi akses service atau layanan yang boleh diakses oleh si Client di Internet, dan jika si Client berusahan mengakses service selain yang dibolehkan maka Router akan menolaknya. Berikut ini adalah topologinya :

Skema :

- Chain yang digunakan adalah Forward, karena yang disaring adalah lalu lintas dari Client menuju ke Internet yang melewati Router.

- Akses layanan web HTTP dan juga HTTPS akan diterima oleh Router.

- Akses DNS akan diterima oleh Router.

- Selain yang diizinkan akan ditolak oleh Router.

Lanjut pada tahap konfigurasi, saya lakukan pada salah satu Client Windows 7 :

- Pertama Remote Router mikrotik lewat WinBox jika ingin menggunakan GUI.

- Lalu lakukan konfigurasi addressing IP Address pada Interface Router, jika sudah ada IP Address lewati saja langkah ini.

- Ether1 : DHCP

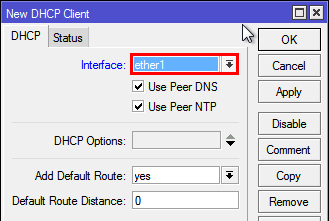

- Ether2 : 192.168.9.1/24 Karena Ether1 yang mengarah ke internet mendapat IP DHCP, Saya akan melakukan konfigurasi DHCP Client, caranya IP > DHCP-Client > New. Kemudian pada port Ether2 saya mengkonfigurasi static IP atau IP Address secara manual. IP > Address > Add. Verifikasi IP Address.

- Setelah IP Address, konfigurasi NAT Masquerade.

Firewall filter

- Pertama kita buat rule yang menerima tujuan port 80,443 yang keluar melalui interface ether1. rule ini untuk menerima trafik client menuju ke Internet. Untuk membuatnya klik IP > Firewall > Filter > Add.

- Kemudian buat rule yang kebalikan dari rule sebelumnya, yaitu menerima protokol TCP yang asal portnya 80 dan 443 keluar melalui ether2 Client. Rule ini untuk menerima trafik dari Server yang menuju ke Client.

- Buat rule yang menerima protokol UDP dengan tujuan port 53, keluar melalui interface ether1. caranya sama seperti diatas hanya ubah saja parameternya.

- Buat rule kebalikan, yaitu menerima protokol UDP dengan sumber port 53, keluar melalui ether2.

- Terakhir buat rule yang menolak semua koneksi selain yang diperbolehkan diatas. Verifikasi hasilnya seperti ini.

Testing Client

Pertama kita coba akses Layanan web dan juga DNS dengan membuka browser dan mengakses sebuah situs.Coba testing layanan yang tidak diperbolehkan seperti ICMP Ping, FTP, dll.

Komentar

Posting Komentar